Sekoia的威胁检测与研究(TDR)团队发现了Helldown勒索软件的Linux变种,扩大了威胁范围。

Helldown 勒索软件组织以前以针对 Windows 系统而闻名,现在已将其活动范围扩大到 Linux 机器。Sekoia的威胁检测与研究(TDR)团队发现了这一新情况,他们在一条推特上提到了针对Linux系统的Helldown勒索软件的Linux变种。

Helldown 是勒索软件领域的一个相对较新的成员,于 2024 年 8 月首次出现,目前已在美国和欧洲造成 31 名受害者,其中包括 Zyxel 的欧洲子公司。该组织采用双重勒索策略,在加密文件之前先渗出敏感数据,并威胁说如果不支付赎金,就会公布窃取的信息。

Sekoia 已将几起 Helldown 攻击与 Zyxel 防火墙的漏洞联系起来。一个名为 CVE-2024-42057 的关键漏洞允许未经身份验证的代码执行,已被确定为该组织的一个可能入口点。值得注意的是

- 受攻击的防火墙被发现带有恶意用户账户和有效载荷,如从俄罗斯 IP 上传的 zzz1.conf 文件。

- 利用漏洞,攻击者可以进一步进入网络,使用高级端口扫描器等工具和命令来瘫痪防御系统

Helldown 的勒索软件以 Windows 和 Linux 系统为目标,具有独特的有效载荷:

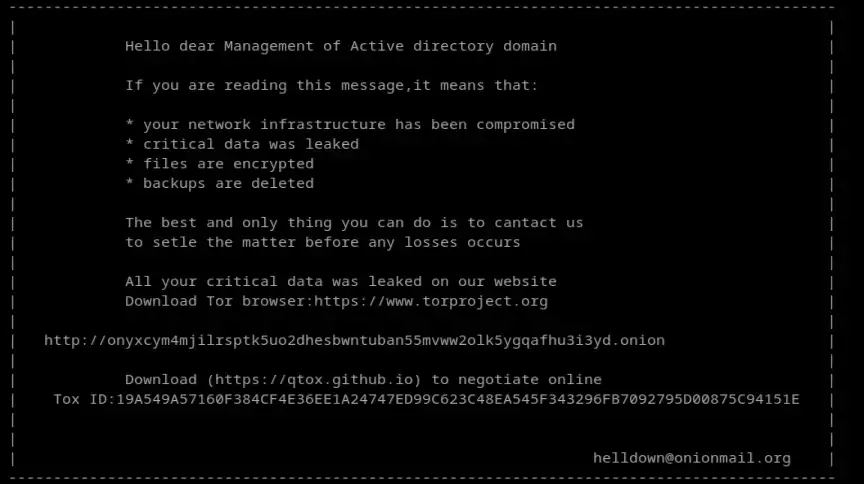

- Windows 勒索软件: 采用阴影副本删除、进程终止和加密。被攻击的系统上会留下一份赎金说明 ReadMe.[encrypt_extension].txt。

- Linux 勒索软件: 主要针对 VMware ESX 服务器。它会杀死虚拟机,用 RSA 加密密钥加密文件,并将密钥附加到加密文件中,只能用攻击者的私人密钥解密。

Helldown 通过渗出大量数据进行双重勒索–每个受害者的数据量从 22GB 到 431GB。被盗数据通常包括 PDF 和扫描文档,可能来自网络文件共享驱动器或 NAS 系统。

Helldown 的行为和工具与 Darkrace 和 Donex 有相似之处,两者都源自泄露的 LockBit 3 代码库。不过,这些组织之间尚未建立明确的联系。